Szwajcaria odrzucała Palantira 9 razy. Polska podpisała umowę bez pytań.

Co wiedziała szwajcarska armia, czego polskie MON nie chciało wiedzieć

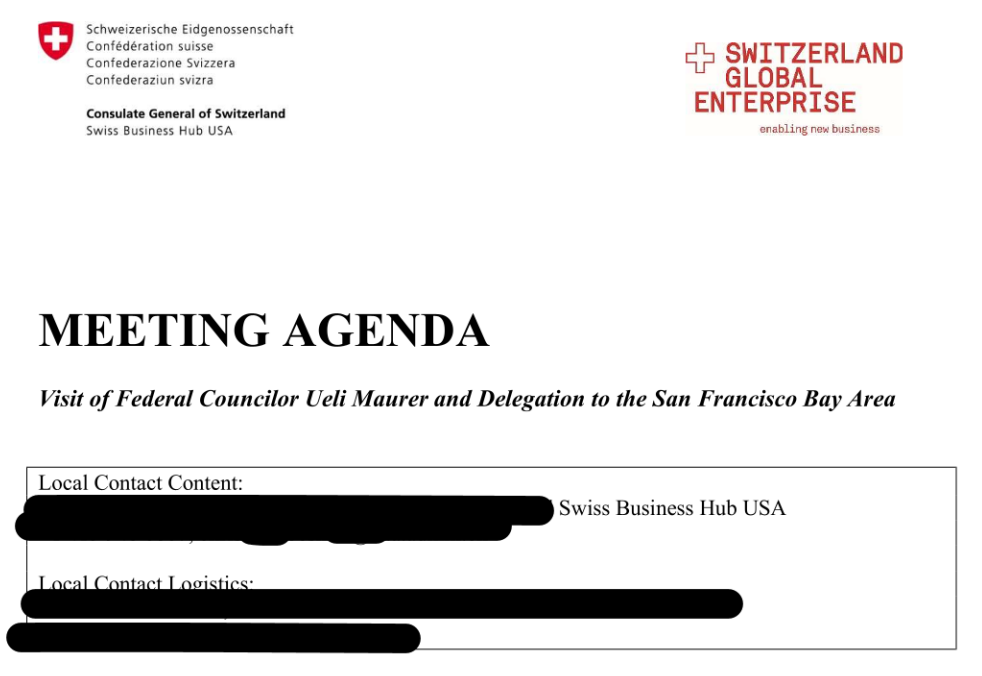

23 kwietnia 2018 roku, godzina 8:00 rano. Palo Alto, Kalifornia.

Ueli Maurer — Radca Związkowy, minister finansów Szwajcarii — siedzi naprzeciwko zarządu Palantir Technologies w ich siedzibie niedaleko Stanford. Przed chwilą był w Tesli. Za chwilę spotka się z funduszami venture capital. Ale to spotkanie jest inne. Tu nie sprzedają samochodów ani udziałów. Tu prezentują coś, czego nie da się wycenić w arkuszu kalkulacyjnym: zdolność do widzenia wszystkiego.

Agenda wizyty, którą wyciągam z akt śledztwa dziennikarskiego Republik i kolektywu WAV — 59 wniosków o dostęp do informacji złożonych do szwajcarskich instytucji federalnych — to jeden akapit. "Presentation of Palantir's operations, followed by the company's product and service demonstration." Protokół ze spotkania? Utajniony. Co dokładnie zobaczył Maurer? Nie wiadomo.

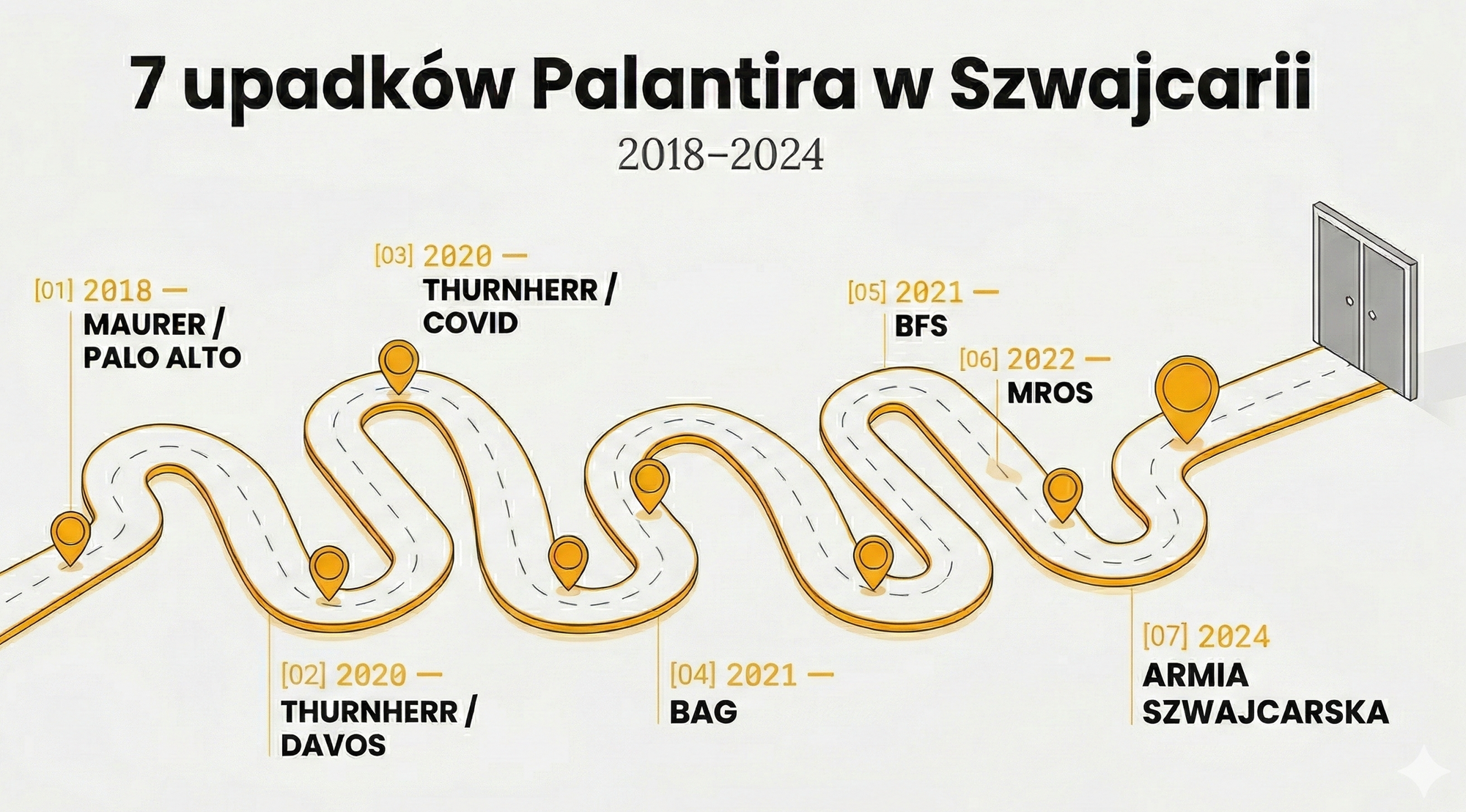

Wiadomo jedno: to było ziarnko. I przez następne siedem lat Palantir próbował zebrać plon.

Nie zebrał.

Palo Alto, godz. 8:00. Tak to się zaczęło.

Zanim przejdę dalej, muszę wyjaśnić, kim właściwie jest Palantir — bo to nie jest zwykła firma technologiczna. To coś znacznie bardziej interesującego i niepokojącego jednocześnie.

Palantir Technologies powstał w 2003 roku. Współzałożycielem jest Peter Thiel — libertariański miliarder, pierwszy prywatny inwestor Facebooka, człowiek który publicznie stwierdził, że wolność i demokracja są ze sobą sprzeczne. Drugim kluczowym twarzą jest CEO Alex Karp — prawnik z doktoratem z teorii społecznej, który nie ukrywa, że traktuje swój produkt jako narzędzie wojenne.

Nazwa pochodzi z tolkienowskiego Władcy Pierścieni. Palantíry to "kamienie widzenia" — magiczne kryształowe kule pozwalające obserwować odległe miejsca i odbierać wiadomości. Palantir obiecuje to samo: zintegrować dane z dziesiątek różnych źródeł, zwizualizować powiązania, pokazać to, co niewidoczne.

W Śródziemiu były jednak pewien szczegół. Palantíry nie pokazywały całej prawdy. Sauron widział przez nie tylko to, co chciał pokazać. Reszta była iluzją.

Wrócimy do tej metafory na końcu.

Klientami Palantira są CIA (która częściowo finansowała startup), FBI, Pentagon, ICE, izraelskie wojsko, służby imigracyjne i policja w kilku krajach europejskich. Flagowe produkty to Palantir Gotham — platforma wywiadowcza i wojskowa — oraz Palantir Foundry — analityczna platforma dla korporacji i rządów. Od 2023 roku doszedł AIP (Artificial Intelligence Platform), który integruje duże modele językowe (czytaj AI) z danymi operacyjnymi.

Spotkanie Maurera z 2018 roku to był pierwszy punkt kontaktu. Ale Palantir nie działał według przypadkowej logiki. Działał według playbooka, który teraz, po siedmiu latach i 59 wnioskach FOIA (ang. Freedom of Information Act — wnioski o dostęp do dokumentów publicznych), jest niemal kompletnie widoczny.

Pandemia jako koń trojański

Styczeń 2020. Davos, Szwajcaria. World Economic Forum.

Palantir ma tam swój pawilon. Nie stoisko targowe — pawilon. Z zakrzywionymi drewnianymi ścianami, które dzielą przestrzeń na osobne, dyskretne strefy do rozmów. Architekci opisali go na swojej stronie bez ogródek: pawilon jest "krytycznie ważny, bo z powodu negatywnego przekazu medialnego firma polega na bezpośrednim kontakcie z klientami."

Innymi słowy: Palantir w mediach wychodzi źle, więc buduje relacje tam, gdzie dziennikarzy nie ma.

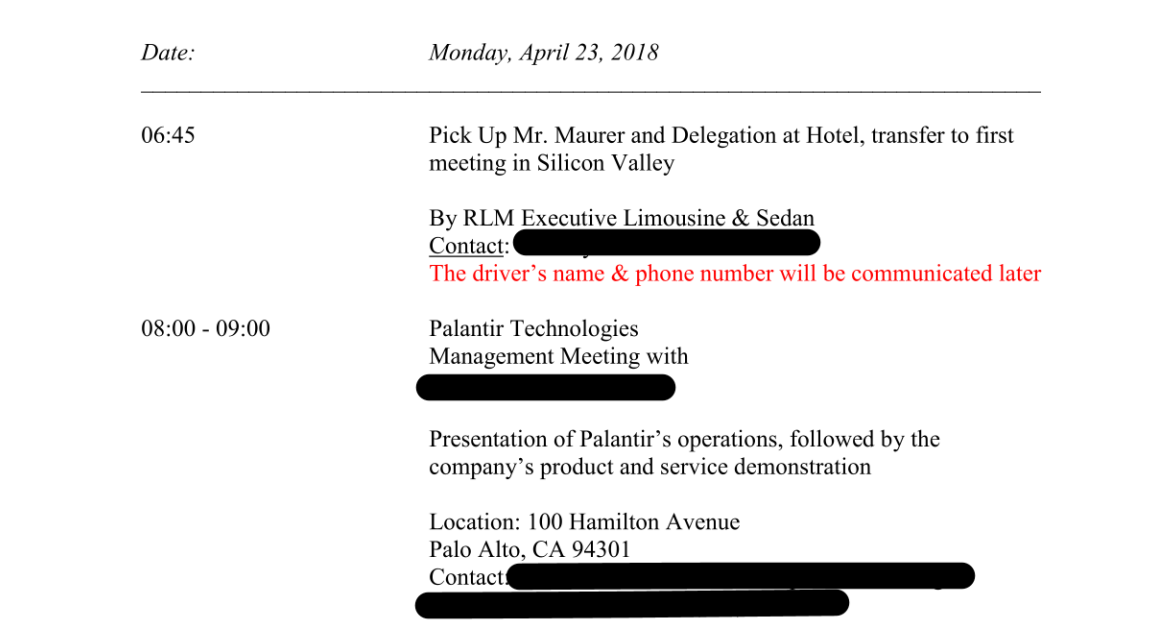

W pawilonie pojawia się Walter Thurnherr — Kanclerz Federalny Szwajcarii, odpowiedzialny za cyfrową transformację rządu. Rozmawia z CEO Alexem Karpem i z Laurą Rudas — byłą austriacką posłanką, która w Palantirze odpowiada za strategię europejską.

Kancelaria Federalna później potwierdzi to wprost: "Alt Bundeskanzler Thurnherr war auf Einladung von Palantir im Pavillon und hat dort mit Alex Karp und Laura Rudas gesprochen." (były Kanclerz Federalny Thurnherr był w pawilonie na zaproszenie Palantira i rozmawiał tam z Alexem Karpem i Laurą Rudas)

Dwa miesiące później świat staje w miejscu.

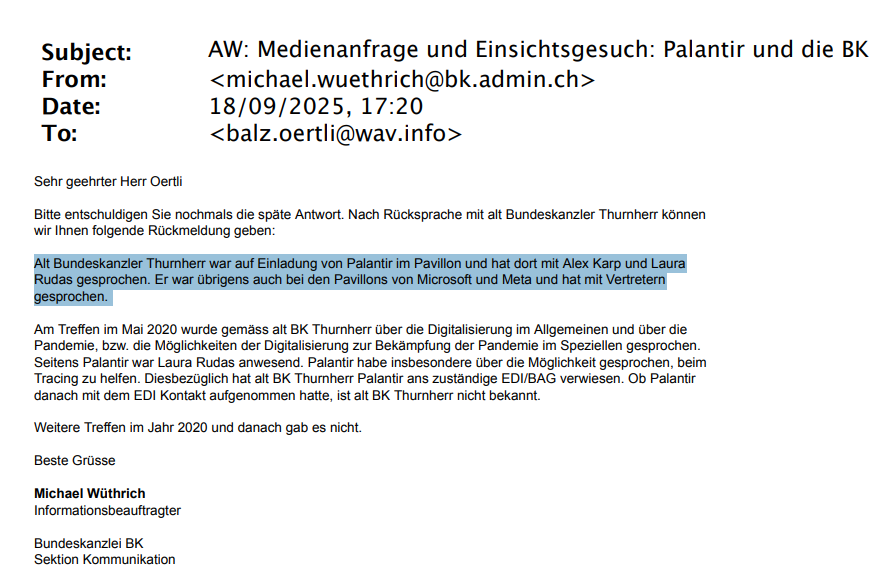

15 marca 2020 roku — jeden dzień przed tym, jak Rada Związkowa ogłosi stan wyjątkowy — do skrzynki mailowej Thurnherra wpada wiadomość od Palantira. Bez podpisu nadawcy, tylko logo firmy. Treść: mamy oprogramowanie, które pomoże walczyć z pandemią. Możemy je wdrożyć pro bono. Zainwestujemy w Szwajcarię z własnej kieszeni.

"Angesichts der extremen Herausforderungen durch die COVID-19 Krise möchten wir Ihnen hiermit unsere Unterstützung anbieten — auch als Investment von unserer Seite." (W obliczu ekstremalnych wyzwań związanych z kryzysem COVID-19 pragniemy zaoferować Państwu nasze wsparcie — również jako inwestycję z naszej strony.)

Trzy dni później kolejny e-mail. Tym razem z deklaracją gotowości do działania "absolut kurzfristig" (absolutnie natychmiast) — z dnia na dzień.

Przeczytajcie to jeszcze raz. Palantir wysyła ofertę darmowego oprogramowania analitycznego do rządu neutralnego kraju bogatego w dane finansowe i zdrowotne — dosłownie w przededniu ogłoszenia stanu wyjątkowego. Timing jest zbyt precyzyjny na przypadek.

Thurnherr odsyła Palantira do Federalnego Urzędu Zdrowia Publicznego (BAG/FOPH). I tym samym — być może nieświadomie — daje firmie coś bezcennego: legitymację z góry. Nie przyszliśmy do was sami. Skierował nas Kanclerz.

W BAG Palantir trafia na dr. Sang-Il Kima, szefa transformacji cyfrowej. Relacja jest od początku ciepła, niemal przyjacielska — wnioskuję po tonie korespondencji. Kim i przedstawiciele Palantira są na "ty".

Przez kolejne miesiące toczą rozmowy, wymieniają maile, Palantir wykonuje wstępne, nieodpłatne prace analityczne. W styczniu 2021 roku firma składa oficjalną ofertę na dostarczenie systemu Palantir Foundry do monitorowania strategii szczepień — w modelu SaaS.

I tu wchodzi ktoś, o kim nikt głośno nie mówi.

Dział komunikacji BAG.

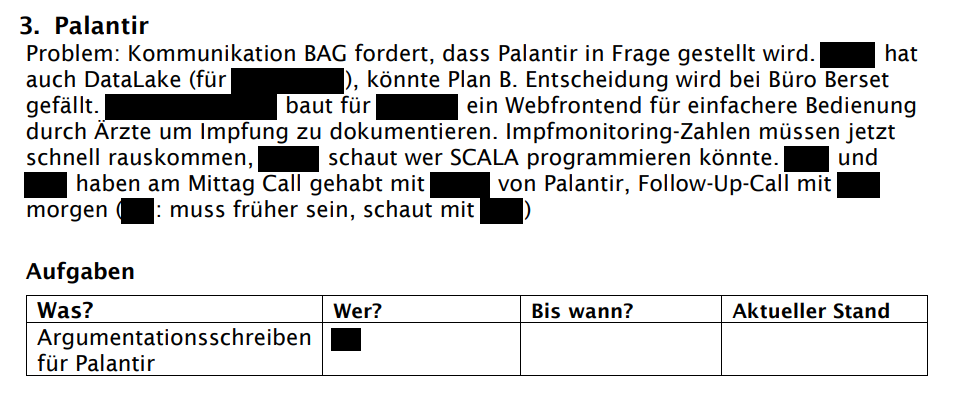

W wewnętrznym protokole ze spotkania z 11 stycznia 2021 roku — dokumencie tak mocno ocenzurowanym, że całe akapity to jednolite czarne bloki — jedno zdanie przebija się przez redakcję jak alarm pożarowy:

"Problem: Kommunikation BAG fordert, dass Palantir in Frage gestellt wird." (Problem: Dział Komunikacji BAG żąda, aby Palantir został zakwestionowany.)

Dział PR urzędu zdrowia zażądał zakwestionowania wyboru Palantira. Nie inżynierowie. Nie prawnicy. PR-owcy. Bo marka Palantira — CIA, ICE, kontrowersje wokół prywatności — była zbyt toksyczna, żeby urząd zdrowotny publicznie przyznał, że zbiera dane szczepień Szwajcarów w ich systemie.

Decyzja eskaluje do "Büro Berset" — gabinetu Radcy Związkowego Alaina Berseta. Polityk musi osobiście przyklepać odrzucenie.

Dr. Kim pisze do Palantira. Ton jest przepraszający, niemal zawstydzony:

"Sorry, dass ihr so kurzfristig «rausgefallen» seid, ohne richtig drin gewesen zu sein." (Przykro mi, że tak nagle «wypadliście», nie zdążywszy nawet naprawdę wejść.)

Palantir przegrał pierwszą rundę. Nie z powodów technicznych. Nie prawnych. Przegrał z reputacją, którą sam sobie zbudował.

Ale kampania trwała. W czerwcu 2020 Palantir pisze do dyrektora Federalnego Urzędu Statystycznego (BFS) — bo właśnie przypisano mu nowe zadanie: Narodowe Zarządzanie Danymi (NaDB). Heinrich Rentmeister, Head Public Sector DE/AT/CH, w liście z monachijskiego biura chwali się wdrożeniem w NHS: "innerhalb weniger Tage" (w ciągu kilku dni).

Dyrektor BFS nigdy nie odpowiada.

Równolegle — między sierpniem 2020 a lutym 2021 — Palantir odbywa trzy spotkania z Federalnym Urzędem Informatyki i Telekomunikacji (BIT/FOITT). Prezentacje portfolio. Zero efektu.

Siedem miesięcy intensywnego ataku na szwajcarską administrację. Wynik: zero kontraktów, jeden przepraszający e-mail i kilka odmownych milczeń.

Prawo jako ostatnia linia obrony

Palantir nie odpuszcza po pierwszej porażce. Nigdy. To element modelu biznesowego.

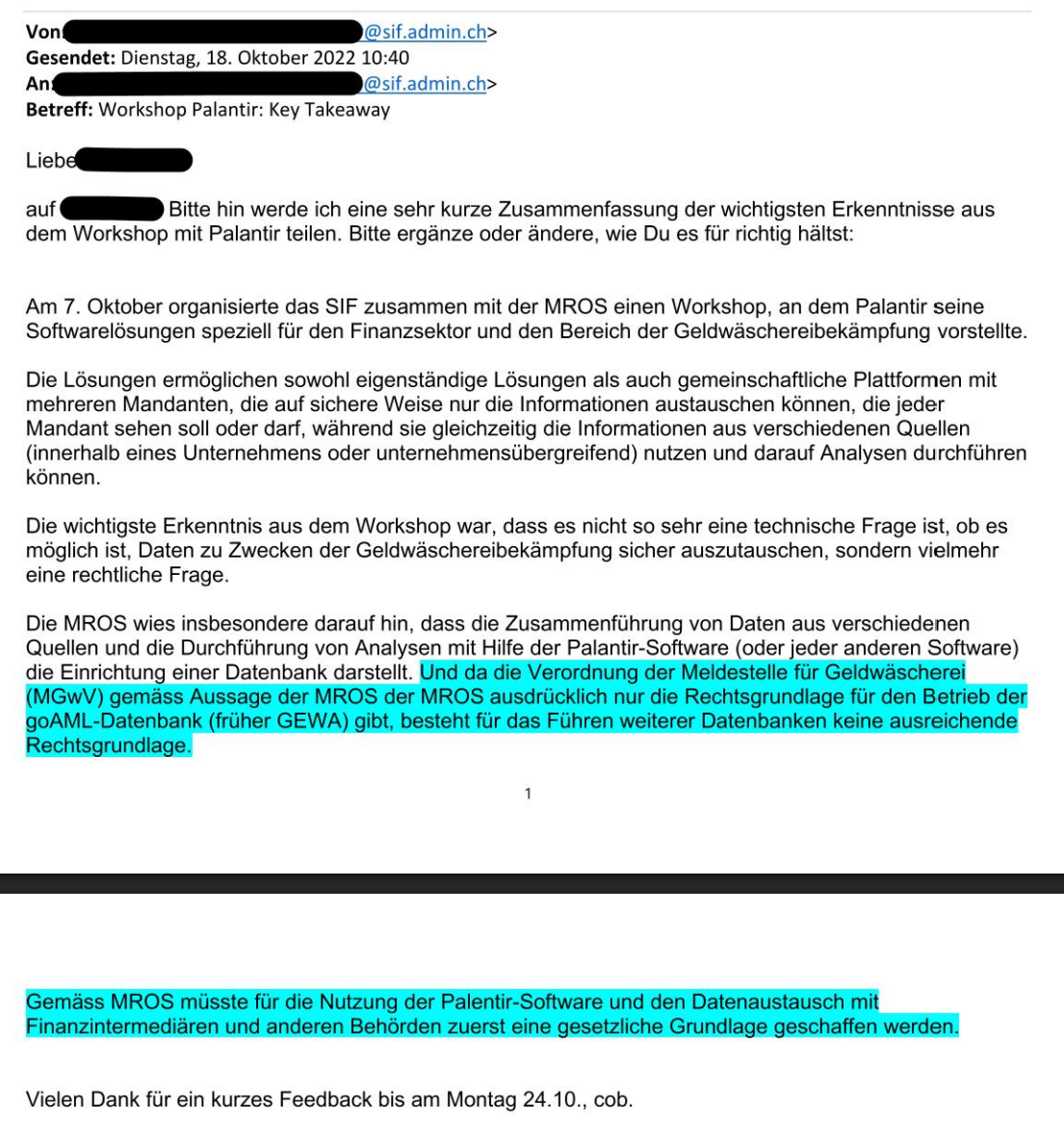

W październiku 2022 roku firma pojawia się w Bernie z nową propozycją. Tym razem target to MROS — szwajcarska jednostka analityki finansowej, odpowiednik polskiego GIIF. Idealne miejsce: ogromne ilości danych finansowych, przepływy transgraniczne, śledzenie prania pieniędzy. Dla Palantira to wymarzony klient.

SIF (Staatssekretariat für internationale Finanzfragen) organizuje warsztaty. Palantir prezentuje swoje platformy — możliwość bezpiecznej wymiany danych między wieloma podmiotami jednocześnie, agregacja z różnych źródeł, jeden unified interface. Dokładnie to, co sprzedają wszędzie indziej.

MROS słucha. I zadaje właściwe pytanie.

Jeśli zbieramy dane z różnych źródeł i robimy na nich analizy w jednym systemie — to czym to jest, z prawnego punktu widzenia?

Odpowiedź, którą sami sobie udzielają, ląduje w protokole ze spotkania:

"Die Zusammenführung von Daten aus verschiedenen Quellen und die Durchführung von Analysen mit Hilfe der Palantir-Software (oder jeder anderen Software) die Einrichtung einer Datenbank darstellt." (Połączenie danych z różnych źródeł i przeprowadzanie analiz przy pomocy oprogramowania Palantir — lub jakiegokolwiek innego oprogramowania — stanowi utworzenie bazy danych.)

Agregacja danych przez Palantira tworzy nową bazę danych. I tu jest problem: szwajcarskie prawo daje MROS podstawę prawną tylko do obsługi jednej, ściśle zdefiniowanej bazy — systemu goAML. Na nic więcej nie ma przepisu.

"Gemäss MROS müsste für die Nutzung der Palantir-Software und den Datenaustausch mit Finanzintermediären und anderen Behörden zuerst eine gesetzliche Grundlage geschaffen werden." (Według MROS, aby korzystać z oprogramowania Palantir i wymieniać dane z pośrednikami finansowymi oraz innymi organami, należałoby najpierw stworzyć podstawę prawną.)

Żeby wdrożyć Palantira — trzeba by najpierw zmienić ustawę.

Rozumiem ten argument po stronie Palantira. Naprawdę. Prawo można zmienić, systemy można dostosować, parlamenty uchwalają nowe przepisy. Ale — i to jest "ale" architektoniczne — przyjrzyjcie się, co to oznacza w praktyce. Firma proponuje rządowi narzędzie, które wymaga rozszerzenia kompetencji służb przez zmianę prawa, zanim w ogóle można go legalnie użyć. To nie jest sprzedaż oprogramowania. To jest lobbing legislacyjny opakowany w demo produktu.

W Niemczech poszli tą drogą. I teraz policja w Baden-Württemberg, Hesji, Hamburgu i kilku innych landach używa Palantira. Gesellschaft für Freiheitsrechte złożyła skargi konstytucyjne.

Prawniczka Simone Ruf mówi wprost: dla policjantów to "riesige Blackbox" (wielka czarna skrzynka) — nikt nie wie, skąd system bierze wyniki, jakie cechy decydują o tym, że ktoś zostaje oznaczony jako potencjalnie niebezpieczny. I może to trafić każdego.

Szwajcaria powiedziała nie zmienianiu ustaw pod Palantira. Na razie.

Raport, który napisali kryptolodzy. Nikt go nie opublikował.

A teraz zaczyna się naprawdę ciekawie.

Czerwiec 2024. Singapur. Shangri-La Dialogue — jedna z najważniejszych zamkniętych konferencji bezpieczeństwa w Azji. Uczestniczą ministrowie obrony, szefowie armii, analitycy wywiadowczy. Dziennikarzy nie ma.

Louis Mosley — europejski szef Palantira — podchodzi do Thomasa Süssliego, dowódcy Armii Szwajcarskiej. Rozmowa o możliwościach AI, algorytmach, dostępności danych jednostek wojskowych. Mosley proponuje żywą demonstrację systemu. Szczególnie poleca moduł do "mierzenia gotowości bojowej jednostek" — Asset Readiness — w kontekście szwajcarskiej koncepcji Gesamtverteidigung (obrony totalnej).

Süssli wraca z Singapuru i zleca raport.

4 grudnia 2024 roku Sztab Armii Szwajcarskiej kładzie na biurko szefa dwadzieścia stron. Dokument jest wewnętrzny, ocenzurowany w kilku miejscach — ale wyciągnięty przez dziennikarzy Republik w ramach FOIA. Czytam go i rozumiem, dlaczego armia nie chciała, żeby wyszedł na jaw.

Raport analizuje pięć produktów Palantira: Gotham, Foundry, AIP, TITAN i Readiness Solution Suite. Autorzy przyznają wprost: oprogramowanie robi wrażenie. "Imposant" (imponujące) — piszą o możliwościach systemu.

Ale to jedyny komplement. Reszta to demolka.

Ryzyko pierwsze: CIA i NSA.

"Palantir ist ein Unternehmen mit Sitz in den USA, bei dem die Möglichkeit besteht, dass sensible Daten durch die amerikanische Regierung und Geheimdienste eingesehen werden können." (Palantir jest firmą z siedzibą w USA, co oznacza, że istnieje możliwość, iż wrażliwe dane mogą być przeglądane przez amerykański rząd i służby wywiadowcze.)

Przeczytajcie to uważnie. To nie jest opinia aktywisty z NGO. To jest zdanie z raportu szwajcarskich kryptologów wojskowych, skierowane do dowódcy armii.

Palantir oficjalnie temu zaprzecza. Raport mówi, że zaprzeczenie jest technicznie niemożliwe do zweryfikowania. I że już samo ryzyko jest wystarczającym powodem do rezygnacji.

Ryzyko drugie: Credit Suisse i 500 milionów franków.

Autorzy raportu nie ograniczają się do teorii. Sięgają po przykład z podwórka. Credit Suisse przez lata używał Palantira. Kiedy bank przejął UBS, jedną z pierwszych decyzji było wpisanie Palantira na listę "Decom" (do wycofania). Koszt całej przygody: około 500 milionów franków szwajcarskich. Wyrzuconych w błoto.

Jeśli jeden z największych banków świata nie był w stanie wyekstrahować wartości z Palantira — co to mówi o zdolności armii do utrzymania systemu?

Ryzyko trzecie: pole walki i SIGINT.

Tu jest wątek, o którym mało kto mówi, a który jest kluczowy szczególnie w kontekście polskim. Palantir wymaga ciągłej i stabilnej transmisji danych. Moduł Asset Readiness, który tak bardzo zachwalał Mosley w Singapurze, zbiera dane z sensorów IoT rozmieszczonych przy sprzęcie wojskowym. W czasie pokoju — świetnie. Na prawdziwym polu walki?

"(...) Bereitstellung problematisch sein kann, wenn z.B. die für die Datenübertragung erforderlichen Kommunikationssysteme nicht verfügbar sind oder Risiken durch SIGINT-Bedrohung (Signals Intelligence) im Einsatzgebiet bestehen." ((...) dostarczanie danych może być problematyczne, gdy np. systemy łączności wymagane do transmisji danych są niedostępne lub gdy w obszarze operacji istnieją zagrożenia ze strony wywiadu elektronicznego — SIGINT.)

W warunkach bojowych systemy łączności są zakłócane lub przechwytywane przez wywiad elektroniczny przeciwnika (SIGINT). System, który tego nie uwzględnia — nie jest systemem bojowym. Jest systemem do ćwiczeń.

Ryzyko czwarte: lock-in i obce ręce.

Żeby obsługiwać i konfigurować Palantira — potrzebujesz inżynierów Palantira. Nie możesz tego zrobić sam. Oznacza to, że dostęp do najwrażliwszych danych wojskowych zależy od obecności obcych obywateli, których wycofanie w momencie kryzysu może sparaliżować system. Raport nazywa to wprost: ryzyko uzależnienia od zagranicznego personelu.

Ryzyko piąte: koszty, które rosną.

Autorzy sięgają po przykład policji w Nadrenii Północnej-Westfalii. Kontrakt zaczął się od 14 milionów euro. Skończył na 39 milionach. Licencje: 22 miliony na pięć lat. "Pułapka kosztowa" to ich własne słowo.

I wreszcie — co mnie uderzyło najmocniej — szwajcarscy oficerowie poświęcili cały podrozdział na analizę "profilu psychologicznego i politycznego" założycieli.

Cytaty Karpa o zabijaniu wrogów, filozofia Thiela o wyższości zorganizowanej przemocy, powiązania z obozem Trumpa. Dla neutralnej Szwajcarii, która od stuleci buduje swoją pozycję na dystansie wobec globalnych konfliktów — CEO mówiący o "straszeniu wrogów i okazjonalnym ich zabijaniu" jest politycznym problemem, nie tylko etycznym.

Rekomendacja jest jednoznaczna:

"Aus den genannten Gründen empfehlen die Gutachter, auf Lösungen des Unternehmens Palantir Technologies Incorporated zu verzichten." (Z wymienionych powodów eksperci zalecają rezygnację z rozwiązań firmy Palantir Technologies Incorporated.)

Rezygnujcie z Palantira. Całkowicie.

A jeśli nie Palantir — to kto? Sekcja 7.2 raportu z rekomendacjami alternatywnych partnerów jest w całości ocenzurowana. Czarne bloki.

Nie dowiemy się, kogo konkretnie szwajcarska armia miała na myśli. Ale sekcja 7.1 mówi wystarczająco dużo:

"Es gibt europäische Unternehmen, die vergleichbare Lösungen anbieten und mit den Datenschutz- und Sicherheitsanforderungen besser vertraut sind." (Istnieją europejskie firmy oferujące porównywalne rozwiązania, lepiej zaznajomione z wymogami ochrony danych i bezpieczeństwa.)

Są europejskie firmy, które oferują porównywalne rozwiązania i lepiej rozumieją wymogi ochrony danych. A partnerzy do współpracy powinni być — cytuję dosłownie z raportu — "offen, vertrauenswürdig, integer und souverän" (otwarci, godni zaufania, uczciwi i suwerenni).

Palantir nie spełnia ani jednego z tych kryteriów. Według własnej oceny szwajcarskiej armii.

Wewnętrzna opinia, którą cytuje artykuł Republik: "Politischer Schaden wäre um ein Vielfaches größer als der tatsächliche Nutzen" (szkody polityczne byłyby wielokrotnie większe niż rzeczywiste korzyści).

Raport powstał w grudniu 2024. W tym samym miesiącu, po drugiej stronie Alp, Polska podpisywała pierwsze memorandum z Palantirem.

"Optimize the kill chain" — kim jest firma, której Szwajcaria odmówiła

Żeby w pełni zrozumieć, dlaczego szwajcarska decyzja ma znaczenie, trzeba wiedzieć, czym Palantir jest dziś — nie w 2018, nie w czasie pandemii, ale teraz.

Alex Karp nie jest typowym CEO. Jest doktorem teorii społecznej, uczniem Jürgena Habermasa, człowiekiem który przez lata opisywał siebie jako postępowego. Dziś mówi do inwestorów rzeczy, które większość CEO wypowiadałaby tylko w głowie, nigdy głośno:

"Palantir is here to disrupt... and, when it's necessary, to scare our enemies and occasionally kill them."

W liście do inwestorów Karp cytuje politologa: "Wzrost Zachodu nie był możliwy dzięki wyższości jego idei, wartości czy religii — ale dzięki wyższości w stosowaniu zorganizowanej przemocy."

CTO Shyam Sankar mówi wprost: produkty Palantira pomagają "optimize the kill chain" — zoptymalizować łańcuch zabijania.

To nie jest poetycka metafora. To opis funkcjonalny.

Na konferencji DealBook New York Times ktoś pyta Karpa o łodzie US Navy atakujące statki na Karaibach — operacje, które wielu ekspertów prawnych kwalifikuje jako zbrodnie wojenne. Karp się uśmiecha:

"Part of the reason why I like this questioning is: the more constitutional you want to make it, the more precise you want to make it, the more you're going to need my product."

Im bardziej legalne chcecie to zrobić, tym bardziej potrzebujecie Palantira.

Kiedy ktoś pyta o śmierć Palestyńczyków: "Mostly terrorists, that's true."

To nie jest człowiek, który nieumyślnie znalazł się po złej stronie historii. To człowiek, który wybrał tę stronę świadomie i publicznie.

Firma działa zgodnie z filozofią CEO. Palantir zawarł strategiczne partnerstwo z Izraelem w styczniu 2024 roku — "jako wyraz solidarności" — i trzyma radę zarządu w Tel Awiwie. Raport specjalnej sprawozdawczyni ONZ Franceski Albanese wymienia Palantira jako kluczowy element izraelskiej infrastruktury wojskowej. Firma jest powiązana z programami targetowania AI — "Lavender" i "Gospel" — choć oficjalnie zaprzecza bezpośredniemu udziałowi.

W sierpniu 2024 ICE ogłasza kontrakt z Palantirem na 30 milionów dolarów. Cel: platforma ImmigrationOS do wsparcia masowych deportacji. Oprogramowanie śledzi wzorce migracyjne, dane telefoniczne, profile w mediach społecznościowych. Raport Amnesty International wskazuje, że narzędzia Palantira były używane do targetowania osób publicznie wspierających prawa Palestyńczyków.

Finansowo? Firma nigdy nie miała się lepiej. Q4 2024: przychody +36% rok do roku. Segment rządowy USA: +45%. Komercyjny USA: +64%. Rule of 40 wynosi 81 — jeden z najwyższych wyników w branży. W 2025 roku akcje urosły o ponad 150%. Kapitalizacja przekroczyła 400 miliardów dolarów.

Palantir zarabia więcej, im więcej jest wojen, deportacji i inwigilacji. Model biznesowy jest perfekcyjnie spójny z filozofią założycieli.

Polska armia powiedziała tak. Szwajcarska armia powiedziała nie.

23 grudnia 2024 roku. Polska.

Ministerstwo Obrony Narodowej i Dowództwo Komponentu Wojsk Obrony Cyberprzestrzeni podpisują z Palantirem "Memorandum of Understanding on Cybersecurity of Information Technology Cooperation." Dokument obejmuje obszary AI, IT i cyberbezpieczeństwa. Przez rok trwają spotkania robocze, warsztaty, testy.

27 października 2025 roku, Wojskowe Centrum Edukacji Obywatelskiej w Warszawie. Wicepremier Władysław Kosiniak-Kamysz i CEO Alex Karp podpisują list intencyjny. Ceremonialnie, z fotografami, z oficjalnym komunikatem MON.

Kosiniak-Kamysz mówi do kamer:

"Bazy danych są dziś najcenniejszą walutą — cenniejszą niż złoto, dolary czy euro. To największy skarb współczesnego świata."

Karp, jak zwykle, wie co mówić do publiczności:

"Wielu z najważniejszych, najbardziej etycznych, najciężej pracujących i najmądrzejszych osób w firmie to właśnie Polacy. Byłem jednym z pierwszych, którzy inwestowali w polski talent w Dolinie Krzemowej."

Polska stanie się "ważną bazą obronności w Europie" — deklaruje. I będzie inwestował w technologie podwójnego zastosowania.

Charm offensive jak z podręcznika. Punkt po punkcie.

Na pytanie o kontrowersje — Gaza, ICE, inwigilacja — Kosiniak-Kamysz odpowiada że Palantir tworzy "jedne z najlepszych systemów do zarządzania polem walki." Na pytanie o suwerenność danych: "suwerenność i niepodległość Polski są świętością."

MON nie ujawnił zakresu umowy. Rodzaju wymienianych danych. Kwot. Tego, które systemy konkretnie trafią do polskiej armii i co będą robiły z danymi polskich żołnierzy.

Szwajcarska armia spędziła pół roku pisząc raport, zanim powiedziała nie. Polska podpisała po roku testów, nie publikując żadnego dokumentu ewaluacyjnego.

Zestawcie sobie te dwa fakty i zastanówcie się chwilę.

A teraz ten wątek, który mnie osobiście uderza najbardziej. DataWalk.

Wrocławska firma specjalizująca się w analityce grafowej i AI. Dokładnie ten sam rynek, co Palantir Gotham. Prezes Paweł Wieczyński mówi bez owijania w bawełnę: "Kiedyś byliśmy pyłkiem na bucie Palantira. Teraz jesteśmy kamykiem."

DataWalk zastąpił Palantira w Departamencie Sprawiedliwości USA — wydziale MLARS odpowiedzialnym za walkę z praniem pieniędzy. Zastąpił też europejski projekt wart 300 milionów euro, który miał być kontynentalną alternatywą dla Palantira i skończył się niepowodzeniem. Klientami są Morgan Stanley, Ally Financial, Amazon, US Customs and Border Protection.

Kosiniak-Kamysz na konferencji prasowej przyznaje, że zna DataWalk. "Oczywiście znam też te dokonania i jak najbardziej jesteśmy zainteresowani współpracą" — mówi, gdy dziennikarz pyta o polską alternatywę.

I mimo to MON podpisało z Palantirem. A nie z DataWalkiem.

Gosia Fraser, redaktorka naczelna Techspresso, mówi wprost: "Umowa ta, moim zdaniem, ma przede wszystkim podłoże polityczne. W przyszłości może zahamować rozwój krajowych firm technologicznych. To, co dziś wydaje się wzmacnianiem sojuszy, może się w przyszłości okazać barierą rozwoju."

Pointa tej historii jest ironiczna do bólu: w grudniu 2025 roku — dwa miesiące po liście intencyjnym z Palantirem — Dowództwo Komponentu Wojsk Obrony Cyberprzestrzeni podpisuje osobne porozumienie z DataWalkiem. Warsztaty analityczne, testy w scenariuszach operacyjnych. Jakby ktoś po cichu korygował błąd, nie przyznając się do niego publicznie.

Wróćmy jeszcze do kwestii SIGINT. Szwajcarska armia napisała, że moduł Asset Readiness Palantira — ten sam, który Mosley reklamował na Shangri-La Dialogue — jest bezużyteczny na prawdziwym polu walki, bo wymaga ciągłej transmisji danych, która byłaby zagłuszana przez wywiad elektroniczny przeciwnika.

Polska kupuje Palantira między innymi do "zarządzania polem walki" — jak deklaruje MON.

Nikt z polskiej strony nie opublikował analizy technicznej. Nikt nie powiedział publicznie, czy problem SIGINT był brany pod uwagę.

Co widać przez kamień, który patrzy w obie strony

Tolkienowski palantír miał pewną właściwość, o której mało kto pamięta. Można było przez niego zobaczyć prawdziwe rzeczy — odległe miejsca, realne zdarzenia. Ale Sauron, który kontrolował Główny Kamień, mógł pokazać przez niego dokładnie to, co chciał. Władali nim na pozór sami — a w rzeczywistości byli prowadzeni za nos.

Francesca Bria — włoska pionierka cyfrowa, jeden z ważniejszych głosów w europejskiej debacie technologicznej — ostrzega przed "cichą infiltracją europejskich rządów i służb." Coraz więcej krajów, mówi, że jest gotowych outsourcować zadania suwerenne do kontrowersyjnej korporacji bezpieczeństwa — bez debaty parlamentarnej, bez przetargu, bez raportu.

Szwajcaria była wyjątkiem. Przeprowadziła 59 wniosków FOIA. Zleciła raport wojskowym kryptologom. Przeanalizowała cytaty CEO. I powiedziała nie — dziewięć razy, przez siedem lat.

Polska? Rok testów. Ceremonia z fotografami. Komunikat prasowy. Bez ujawnionego zakresu umowy.

Nie twierdzę, że Polska popełniła błąd. Kontekst jest zupełnie inny — jesteśmy na wschodniej flance NATO, mamy za sąsiada Rosję, wydatki na obronność przekraczają 4,7% PKB i potrzebujemy zdolności, których nie mamy. Argument o przewadze informacyjnej na polu walki jest realny.

Ale jest jedno pytanie, które zadaję sobie od tygodni i na które nie znajduję odpowiedzi: czy ktokolwiek w MON przeczytał raport szwajcarskiej armii?

Bo jeśli tak — i mimo to podpisali — to jest to świadoma decyzja z otwartymi oczami. Można z nią się nie zgadzać, można ją rozumieć.

A jeśli nie? To jest coś innego.

Źródła

- Republik / WAV, How Tenaciously Palantir Courted Switzerland

- SWR Aktuell, Proteste gegen Palantir: "Riesige Blackbox"

- Gizmodo, Palantir CEO Says Making War Crimes Constitutional Would Be Good for Business

- The Motley Fool, Palantir Technologies Q4 2024 Earnings Call Transcript

- WNP.pl, Palantir wchodzi do polskiej armii

- My Company Polska, Polska armia zbroi się w AI. Wstępna umowa MON z Palantir Technologies podpisana

- BiznesAlert, Z kim MON podpisał kontrakt? Co wiemy o Palantir i kim jest Peter Thiel

- XYZ.pl, Palantir wchodzi do Wojska Polskiego. Duże nadzieje, ale także obawy

- Portal Obronny, Polska i Europa mają swojego "Palantira". Suwerenność cyfrowa jako zarządzanie ryzykiem

- PurePC.pl, DKWOC podpisuje porozumienie z DataWalk

- Polska Zbrojna, Palantir pomoże analizować wojskowe dane

- Rzeczpospolita, Prezes DataWalk: chcemy burzyć monopol Palantira

Member discussion